«Лаборатория Касперского» представила Kaspersky Threat Attribution Engine — аналитический инструмент для определения источника и авторов вредоносного программного обеспечения.

Принцип работы Kaspersky Threat Attribution Engine

Kaspersky Threat Attribution Engine предназначен для корпораций и государственных ведомств, которые хотели бы понять, кто стоит за атаками на их ресурсы. Инструмент помогает аналитикам SOC-команд и сотрудникам отделов по реагированию на киберинциденты сопоставлять новые вредоносные операции с уже известными, определять источники и организаторов. «Зная, кто и с какой целью атакует компанию, сотрудники отделов по IT-безопасности могут быстро разработать и запустить план по реагированию на инцидент», — поясняют в «Лаборатории Касперского»

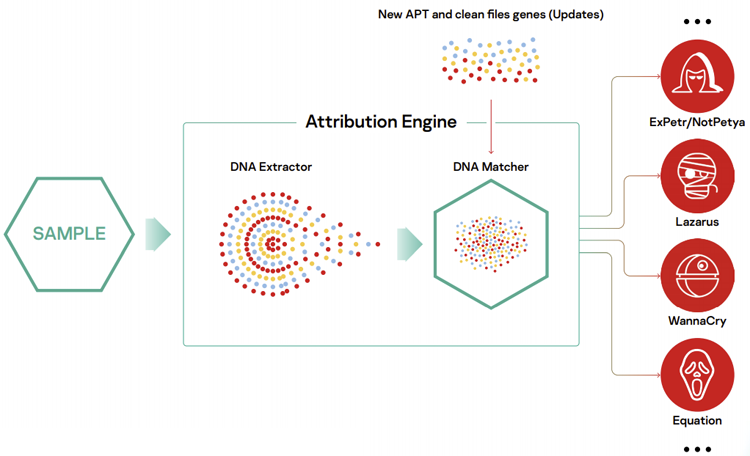

Чтобы выяснить, от какой именно преступной группы исходит угроза, решение Kaspersky Threat Attribution Engine разбирает обнаруженный образец вредоносного кода на отдельные фрагменты, а затем ищет сходства в базе «Лаборатории Касперского». База данных содержит экземпляры вредоносного ПО, собранного компанией за 22 года работы на рынке информационной безопасности.

В зависимости от того, насколько анализируемый файл похож на образцы, хранящиеся в базе, решение Kaspersky Threat Attribution Engine определяет возможное происхождение и кибергруппу, стоящую за атакой, даёт короткое описание и ссылки на частные и публичные ресурсы с информацией о кампаниях, где был задействован сходный код. Подписчикам Kaspersky APT Intelligence Reporting доступен также подробный отчёт о тактиках, техниках и процедурах, используемых кибергруппой, и инструкция, как действовать дальше.

Систему можно развернуть в изолированной среде, защищённой от доступа сторонних лиц к обрабатываемой информации и отправляемых в неё объектах. Дополнительные сведения о продукте можно найти на сайте kaspersky.ru/enterprise-security/cyber-attack-attribution-tool.

Источник: