Привет.

Обожаю «здравый смысл», на основании которого делают далеко идущие выводы. Например, когда говорят, что Apple заботится о безопасности своих пользователей и защищает их от внешних угроз. Ведь не может компания рекламировать конфиденциальность и при этом не уделять этому внимания? То, что в Apple маркетинг подменяет собой реальные шаги, можно убедиться, почитав новости, но многие стараются этого не делать, ведь тогда картина мира трещит по швам и придется включать голову и задумываться о происходящем. Любая иная компания, что дала бы доступ к миллионам компьютеров при вводе пароля admin, была бы распята, но в Apple просто срочно исправили проблему в MacOS. А как вам возможность слушать чужой iPhone через Facetime, когда прослушиваемый просто не догадывался об этом, жертва продолжала заниматься своими делами, а ее телефон исправно передавал все, что слышал? Когда я демонстрировал на практике эти трюки, доступные даже школьнику, меня исправно поражала реакция людей, они отказывались верить, что это возможно и доступно де-факто любому человеку в тот момент. Ведь поверить в то, что Apple — это абсолютно голый король, невозможно. Возникал когнитивный диссонанс, который заводил нас в дебри оправдательной логики: «это частный случай и такое невозможно», «наверное, ты умелый хакер, но других таких наверняка нет», «это какой-то трюк, и в жизни такого нет». Благодаря Apple я выглядел как фокусник в глазах людей, причем трюкач с довольно странными умениями. Проще не верить, чем допустить, что самая дорогая компания планеты наплевательски относится к данным пользователей и их безопасности. Ведь в Apple постоянно говорят, что защищают данные людей и прикладывают для этого все усилия, не так ли? Почему компания делает ставку на такую рекламную кампанию, никто даже не задумывается, хотя все лежит на поверхности — в Apple огромные проблемы с качеством продуктов и тем более с их безопасностью.

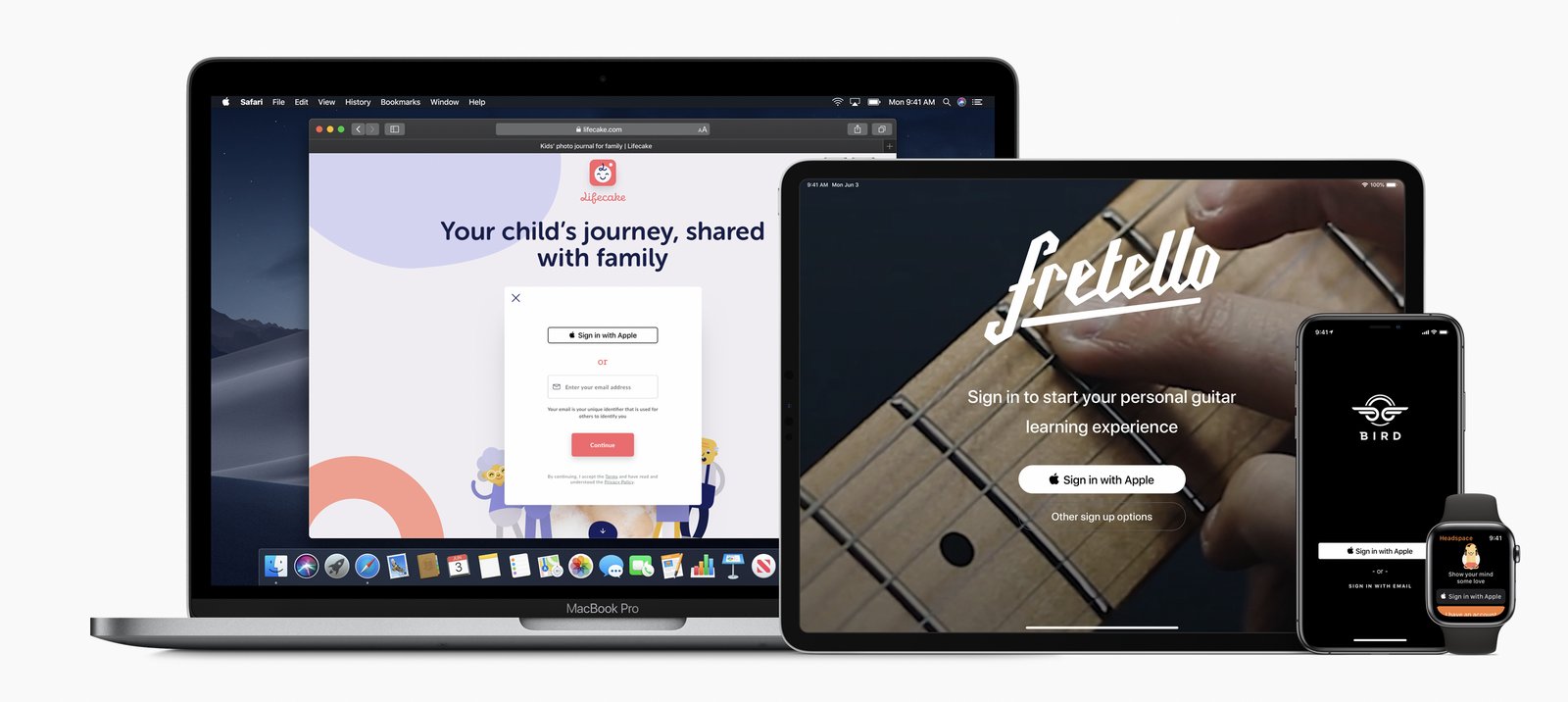

Например, в прошлом году выяснилось что сервис «Sign in with Apple», который создали в 2019 году для быстрого входа в приложения, сервисы и на сайты, имеет огромную дыру в безопасности. В Apple обещали приватность пользователям, которые поверят компании и будут использовать свой Apple ID для входа на сторонних ресурсах. Рекламировали это незамысловато: в отличие от той же Facebook, в Apple не будут собирать ваши данные и продавать их на сторону. Начинание благое, но, как всегда для Apple, оно имело темную сторону, про которую никто не говорил. Разработчики настолько «хороши», что они позволяли любому человеку, зная чужой почтовый адрес, получать его токены с Apple ID. Например, для доступа к вашей почте на другом сервисе, что подключил «Sign in with Apple», было достаточно знать ваш адрес. Программист из Дели, который обнаружил эту проблему, сообщил о ней в Apple в рамках программы по поиску дыр в безопасности, ему выплатили 100 000 долларов. Но это не отменяет того факта, что дырка существовала долгое время, как минимум полгода. И кто мог ей воспользоваться за это время, неясно.

В 2020 году в Apple пытались решить проблемы с безопасностью, но полагаться на свои силы не могли, так как та же iOS была слишком дырявой и уязвимости в системе находили в буквальном смысле ежедневно. Внутри Apple просто не было достаточного числа инженеров, которые могли справляться с такой нагрузкой. В компании посчитали, что будет логичным переложить поиск изъянов в безопасности на разработчиков во всем мире, и запустили программу Apple Security Bounty. Найти ее описание можно вот тут.

Выплаты за найденные дырки в безопасности — от двадцати пяти тысяч до миллиона долларов, что звучит как выгодное предложение. Для Apple это дешевле, чем содержать большой штат разработчиков, заботиться о безопасности своих устройств и платформ. Дешевая рабочая сила в лице программистов, средний или низкий уровень их знаний и внешние люди в качестве отдела тестирования. Старая схема, по которой в Apple снижают издержки, чтобы не тратиться на безопасность, она позволяет экономить огромные деньги и при этом делать вид, что все в порядке. Общеизвестно то, что любое iOS-устройство можно удаленно взломать, нужно знать только номер телефона жертвы. После этого вы получаете полноценный доступ ко всей информации на устройстве плюс можете делать с ним что угодно. Уязвимость нулевого дня существовала многие годы, но каждое сообщение о соответствующих инструментах воспринималось как сказка. Скандал вокруг софта от израильской NSO Group (Pegasus) заставил через несколько месяцев после первых громких материалов в медиа закрыть дыру в iOS. Но она существовала несколько лет и касалась последних версий iOS, которые считали наиболее защищенными и подталкивали людей к их использованию. Так следили за политиками, активистами по всему миру, зачастую убивали их, так как точно знали, где они находятся и что делают. Те самые «безопасные» iPhone превращались в следящие устройства, которые точно сообщали, где находится человек.

За подобные «мелочи» иную компанию давно вынесли бы с рынка вперед ногами, но Apple — это давно не про продукты, это финансовый инструмент обогащения для инвесторов, этакая пирамида. Поэтому качество продукта здесь не слишком важно, речь идет о больших деньгах. И мало кто хочет раскачивать лодку, а тем более говорить о том, что происходит на деле с пользовательскими данными и их безопасностью. Защита от Apple — это в прямом смысле дырявое решето, и лучше всего это показывает программа Apple Security Bounty и то, насколько Apple завалили обращениями. В рамках суда между Epic Games и Apple мы узнали множество откровений сотрудников Apple, как все устроено внутри. И это нерадостная картина, которая показывает, что самая дорогая компания в мире просто наплевательски относится к безопасности и экономит на сотрудниках.

В рамках Apple Security Bounty эта информация находит подтверждение, и достаточно взять новости за одну неделю, чтобы это наглядно продемонстрировать. Всего одна неделя и три события, которые отлично показывают, как в Apple относятся к безопасности.

Российский разработчик Денис Токарев нашел четыре разных уязвимости в iOS, написал об этом в Apple в рамках программы Security Bounty, отчеты были отправлены с период с 10 марта по 4 мая. Автоматические ответы на отправленную информацию получены. Прошло полгода с момента отправления писем, никакой обратной связи Денис не получил. Он повторно отправил письма в Apple и сообщил, что будет вынужден публично рассказать про уязвимости и дает дополнительные десять дней на реакцию со стороны Apple. В ответ? Как обычно, тишина.

После публикации записи в блоге реакция со стороны Apple последовала незамедлительно: мы будем разбираться в вопросе. Запись на английском языке можно найти вот здесь, а заодно десяток историй о том, как другие участники Security Bounty не получили никакого ответа от Apple.

Дырки, найденные Денисом Токаревым, позволяют получить доступ к разнообразной информации на устройстве, например, почте, которая привязана к Apple ID, включая токен, который позволяет отправлять запросы на серверы Apple от имени этого пользователя. Список контактов из приложений «Почта», «Сообщения», а также метаданные о взаимодействии с этими контактами, включая статистику и точное время. Можно проверить, какие приложения установлены на устройстве. Данные аналитики об использовании устройства, включая все аксессуары, что к нему подключались, а также медицинские данные пользователя. Это неполный список уязвимостей, которые обнаружил Денис.

Он не одинок в своих находках, таких людей много во всех странах мира, но их истории взаимодействия с Apple похожи до мелочей. Например, Боби Раух (Bobby Rauch) нашел изъян в работе метки AirTag. Найти описание его работы можно вот здесь.

Если коротко, то нужно купить эти метки, подменить в них адрес iCloud и перевести жертву на свою страницу, где человек будет вводить свой пароль от аккаунта, который будет перехвачен злоумышленником. Простая и эффективная атака, которая может сработать в реальной жизни с легкостью, а сценариев такой атаки может быть много, это не один возможный скрипт.

Информация об уязвимости в Apple поступила 20 июня, но в течение трех месяцев никакой обратной связи не поступило. С Бобби связались только 23 сентября и сообщили, что уязвимость закроют в ближайшее время, вопрос о вознаграждении тактично остался без ответа. И так происходит практически со всеми, компания Apple не выполняет взятые на себя обязательства, так как ее захлестнула волна обращений и качество продуктов вынудило бы компанию платить за дыры в их безопасности миллионы долларов еженедельно. В Apple деньги любят больше всего и отдавать их на сторону точно не хотят.

Третья история, которая понравится вам, описывает позицию страуса, занимаемую Apple. В Британии специалисты по безопасности провели исследование Apple Pay, они обнаружили, что если использовать банковскую карту Visa для оплаты поездок (Express Travel Card), то возможен сценарий атаки, который не нуждается в особых ухищрениях. Оплачивая поездку, не нужно разблокировать iPhone, вы просто прикладываете его к турникету. Атакующие собрали простое оборудование, которое эмулирует работу турникета, но оплата идет на обычный терминал, как в магазинах. В Mastercard есть проверка того, куда отправляются деньги, и такая атака невозможна. В Samsung Pay или Google Pay также реализованы дополнительные уровни защиты, поэтому подобная атака невозможна. Но в Apple Pay этого отчего-то не сделали, а Visa и Apple перекладывают вину друг на друга, считая, что каждый должен потратить деньги и исправить этот недочет. Учитывая, что это сервис Apple, все расходы, конечно же, на компании, но пока она пытается сэкономить и заставить Visa построить систему, которая будет защищать пользователей Apple Pay. Типичная Apple, экономит даже в этом случае, а не решает проблему как можно быстрее. Про эту историю можно прочитать вот здесь.

Самое смешное и забавное в том, что таких историй еженедельно появляется до десятка! В информационном потоке они растворяются, становятся незаметны, да и внимание к ним стараются не привлекать. Подобные разношерстные истории доказывают, что с безопасностью у продуктов Apple дела обстоят крайне плохо, если не сказать — катастрофически. И это уже недобрая традиция, которая длится многие годы. Об этом стоит помнить, когда вы покупаете любой продукт от Apple, так как вам придется тратить заметные усилия на то, чтобы защитить себя и свою информацию, а иногда вы просто не сможете этого сделать вовсе, так как дыры в софте слишком велики.

Меня перестала удивлять позиция поклонников Apple, отрицающих очевидные, доказанные проблемы. Их риторика не меняется год к году, когда они занимаются демагогией и пытаются опровергать факты примерно так: «А вот на Android все еще хуже, это общеизвестный факт». Причем, что интересно, они не пытаются привести какие-либо факты, а просто защищают любимчика и отрицают даже наличие проблемы как таковой, считают ее незначительной. Такая реакция ненормальна, но именно она позволяет Apple много лет наплевательски относиться к безопасности устройств и собственных платформ. Съедят и в таком виде, а то, что кто-то пострадает, это проблемы человека, который не подумал о том, что именно он покупает и какую ответственность перед ним несет компания Apple. Подсказка — никакой ответственности в Apple за ваши данные и их защиту не несут вовсе. Так что спокойнее думать, что вы защищены и все в порядке, ведь выбрать что-то не от Apple решительно невозможно, не так ли? Ведь именно iPhone — это лучшее соотношение цена/качество, доступный продукт и далее по списку, а заодно он еще и самый защищенный от взлома, как нам талдычат не первый год. Тут нет вопроса веры, а есть только факты, которые говорят сами за себя. Верить рекламным заявлениям или реальности и тем фактам, что вы видите вокруг? Выбор всегда за вами.

Полный текст статьи читайте на mobile-review